|

Hackear TikTok

Como Hackear un TikTok: Paso a Paso

TikTok se ha convertido en una de las aplicaciones móviles más innovadoras, destacándose como una plataforma de entretenimiento donde puedes crear, editar y compartir videos cortos con música, efectos y filtros. Además, permite interactuar con otros usuarios a través de comentarios, "me gusta" y mensajes privados.

Si bien podrías pensar que es imposible hackear la red social TikTok, no es así. ¡Y en esta guía te demostramos como hackear una cuenta de TikTok paso a paso!

Hackear un TikTok desde un celular

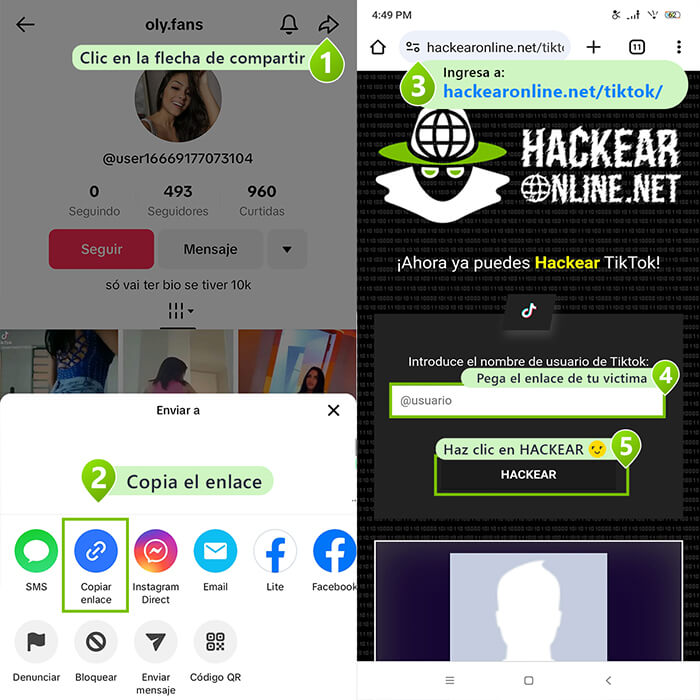

- Entra a la APP TikTok y presiona en Compatir perfil.

- Copia el enlace del perfil de la víctima.

- Ingresa al sitio web de la herramienta Hackear un TikTok en 5 minutos

- Pega el enlace del perfil de la víctima en el recuadro indicado.

- Presiona el botón Hackear TikTok.

El icono de compartir perfil se ubica en la parte superior derecha. Pulsa sobre él para que se desplieguen opciones.

Ahora todo quedará en manos de la herramienta de hacking para TikTok. No te preocupes, este proceso no suele demorar más de 5 minutos mientras el sistema recopila información del perfil y evalúa qué técnicas aplicar para conseguir la contraseña.

En cuanto finalice, se te mostrará las opciones gratuitas que están a tu disposición para visualizar la contraseña de TikTok.

Hackear un TikTok desde una computadora

TikTok ha ganado enorme popularidad gracias a sus videos divertidos y su comunidad dinámica, atrayendo a más usuarios cada día. Sin embargo, con este crecimiento también han surgido diferentes métodos para hackear cuentas en TikTok.

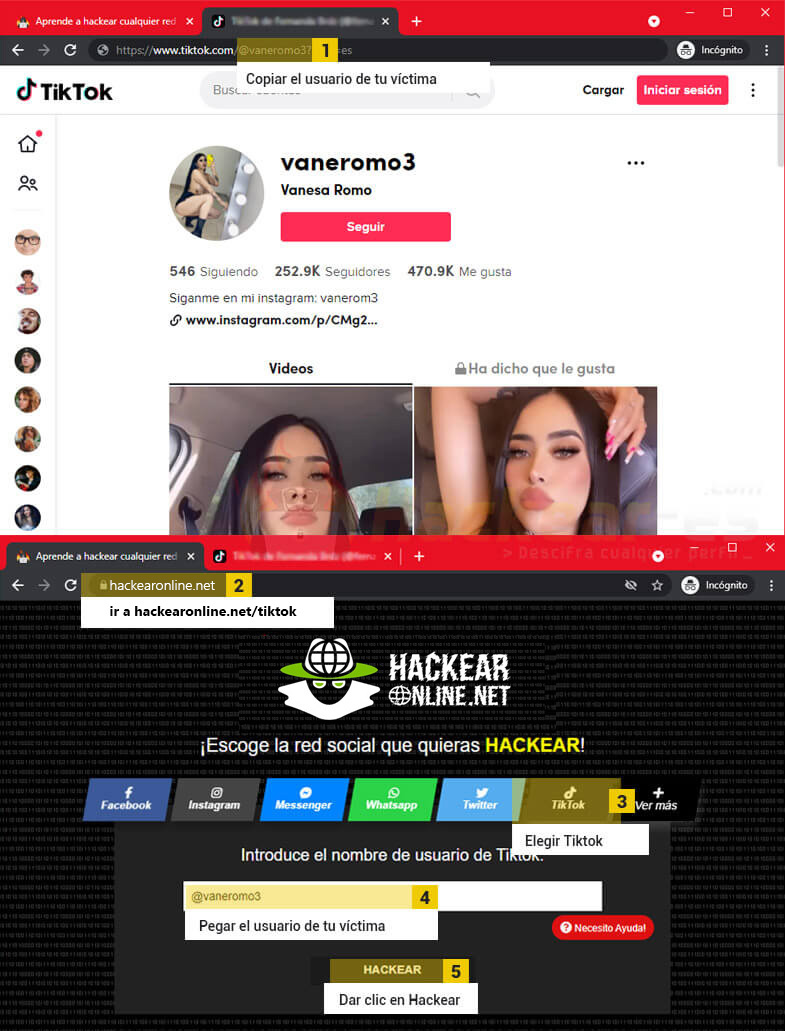

Entra a Tiktok Web, localiza a tu víctima y copia su nombre de usuario.

Accede a https://hackearonline.net/tiktok/.

Entre las redes sociales que la herramienta puede hackear, selecciona TikTok.

Pega el nombre de usuario de la persona que quieres hackear en el recuadro indicado.

Por último, haz clic en "Hackear TikTok".

¿Te resultó valiosa esta información? Sí | No

Hackear un TikTok con Xploits

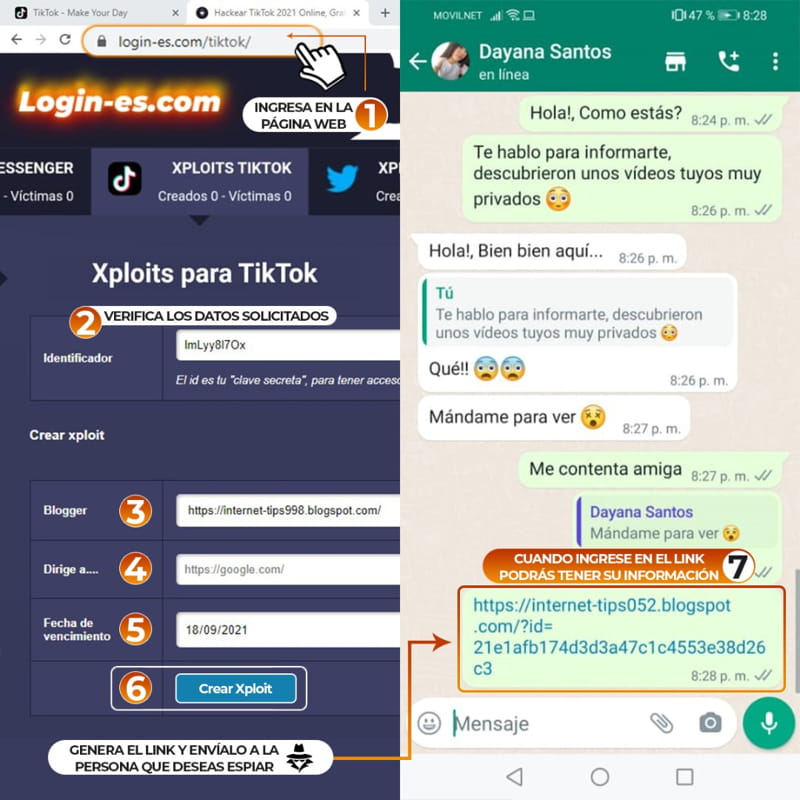

El Phishing es una técnica de hacking ampliamente utilizada y eficaz. Consiste en que el atacante envía un correo electrónico o mensaje a la víctima, haciéndose pasar por el equipo de seguridad de una red social u otro servicio en línea. A través de este mensaje, se invita a la persona a restablecer su contraseña utilizando un enlace proporcionado, que en realidad es falso.

El eje principal de este método es la ingeniería social. Vamos a comenzar con los pasos para crear un scam para TikTok y luego te daremos algunos ejemplos para que trabajes tu creatividad así la víctima cae en la trampa.

Como hackear un TikTok con Scams

- Dirigete a Hackear TikTok 2026 Online, Gratis y Fácil.

- Guarda el identificador del scam para luego ver la contraseña.

- Hace clic en el recuadro de Blogger y selecciona uno entre los disponibles.

- Ingresa un sitio web para redirigir a la víctima cuando ingrese sus datos.

- Ingresa una fecha de vencimiento para el scam.

- Hace clic en "Crear Scam TikTok".

¡No lo pierdas! Lo vas a necesitar para ver la contraseña de la persona que querés hackear.

Registrate o inicia sesión para que tu identificador sea siempre el mismo y nunca perder las contraseñas de tus víctimas.

Esta opción sólo está habilitada para los usuarios premium. Es una buena técnica para evitar que la víctima sospeche que ha sido hackeada.

Sólo usuarios vip y premium tienen disponible esta opción. Sirve para que las personas que hackeaste no puedan volver a ingresar al scam en otro momento.

- Hacerse pasar por TikTok: Enviar un correo electrónico a la víctima informando un inicio de sesión sospechoso que debe repeler o solicitar actualizar información de la cuenta.

- Si son amigos en la red social: Enviar un mensaje privado al estilo, ¿Sos vos el/la del video? [Link del Scam], Te hablo para informarte que descubrieron unos videos tuyos muy privados [Link del Scam].

Hackear un TikTok con Keylogger

Keylogger es indiscutiblemente el mejor Keylogger para hackear TikTok y cualquier otra red social. Un Keylogger completamente potente que a continuación aprenderás a utilizar.

Preguntas y Respuestas

| Pregunta | Respuesta |

|---|---|

| ¿Para que sirve un Keylogger? | Un Keylogger registra y graba todas las pulsaciones de teclas y acciones dentro del sistema. |

| ¿Por qué recomiendan Keylogger? | Con Keylogger podrás monitorear toda la actividad de tu víctima. Ver días y horarios de mensajes, capturas de pantalla, contraseñas de redes sociales, ¡Y mucho más!. |

| ¿La víctima se podría enterar? | En el único momento que podría descubrite, es en los 3 minutos que te llevaría instalarlo en su móvil o pc. Luego, se ejecuta en segundo plano y es completamente indetectable. |

| ¿Es gratuito? | Lamentablemente no, ya que con ésta aplicación espía no sólo podrás hackear TikTok, sino que tendrás acceso completo a toda la información del dispositivo de tu víctima. |

Este Keylogger es uno de los más populares entre quienes buscan hackear redes sociales, ya que de manera sencilla y gratuita permite acceder a toda la información que desees.

Solo necesitas descargar la aplicación de manera oculta en el dispositivo de tu víctima y vincularla a tu cuenta Keylogger. Así podrás monitorear cada acción realizada en la pantalla del dispositivo, obteniendo toda la información necesaria para acceder a su cuenta de TikTok.

¡Empeza a usar ahora el mejor keylogger de 2026!

Hackear un TikTok Sin Programas

Si querés probar con otras alternativas para lograr hackear una cuenta de TikTok sin programas, te daremos algunos métodos extra pero recuerda que para todos ellos es necesario que tengas, al menos por unos minutos, acceso al dispositivo de la víctima. ¡Veamos de qué se trata!

Hackear TikTok desde ¿Olvidaste tu contraseña?

Para poder lograrlo, es necesario que sepas el correo electrónico asociado al perfil de TikTok de la persona que quieres hackear.

- Ingresa a TikTok y presiona ¿Olvidaste tu contraseña?

- Ingresa el email asociado a la víctima.

- Clic en el botón "Enviar código" para recibirlo por mail.

Al recibir el código en el dispositivo de la víctima, no olvides eliminarlo para que no queden evidencias de haber solicitado un cambio de contraseña.

- Pega el código de 6 dígitos.

- Ingresa una nueva contraseña.

- Presiona en "Iniciar Sesión" para confirmar el cambio de contraseña.

Si no conoces el correo electrónico de la víctima pero si el número de teléfono, dentro del link del paso 1 encontrarás un botón que dice "Restablecer acceso con número telefónico".

Contraseñas almacenadas

Si las opciones anteriores no se ajustan a tus necesidades, te ofrecemos un método para hackear un TikTok que, aunque no es el más eficiente, puede ser el menos arriesgado y más sencillo de aplicar. Para ello, solo necesitarás acceso al navegador web de la persona objetivo, ya sea desde su computadora o smartphone.

Para ver las contraseñas almacenadas en Google, ingresa al Gestor de Contraseñas de Google y localiza donde dice "Buscar contraseñas". Ingresa la red social, por ejemplo "Instagram", y si tiene guardada la contraseña la verás allí.

Como Proteger Mi Cuenta de TikTok

Como habrás notado, hackear una red social como TikTok no es tan complicado. No se requieren amplios conocimientos en informática o seguridad web; con las herramientas adecuadas, puedes acceder fácilmente a los datos de una cuenta.

Sin embargo, a pesar de que pueda parecer sencillo, es fundamental recordar que la privacidad de cada persona debe ser respetada. Creemos que este tipo de acciones solo deberían considerarse en situaciones justificables, como el cuidado de un familiar, como un hijo, o la recuperación de una cuenta personal.

Ahora que conoces las técnicas que pueden emplearse para hackear un perfil de TikTok, es lógico que te brindemos algunas recomendaciones para proteger tu cuenta y evitar que sea vulnerada.

Configura alertas de inicio de sesión

Activa las alertas de inicio de sesión para recibir notificaciones si alguien intenta acceder a tu cuenta desde otro dispositivo.

Cambia tu contraseña regularmente

Usa una contraseña diferente cada cierto tiempo. Combina mayúsculas, números y símbolos para mayor seguridad.

Mantén la app actualizada

Instala las últimas versiones de Kwai para obtener las mejoras en seguridad y corregir vulnerabilidades.

Configura la privacidad de tu cuenta

Ajusta las opciones de privacidad para controlar quién puede ver tu contenido y enviarte mensajes.

Usa redes Wi-Fi confiables

Evita usar redes públicas para iniciar sesión. Si es necesario, utiliza una VPN para mayor seguridad.

Testimonios

💬 Comentarios

Claudia López

Me encanta la facilidad con la que se puede utilizar la herramienta. 👌

Roberto García

La verdad estoy destrozado, al ver a mi esposa con otro. 💔

Juana García

Ahora ya no le tengo que pedir a mi novio el celular, simplemente entro a su cuenta.

Eduardo Martínez

La verdad hackee a mi novia por pura curiosidad y no me esparaba lo que ví.

Reacciona:

Me Gusta Me Encanta Me Divierte Me Enoja Me Entristece Me Sorprende